A ) IDENTIFICACION DE ELEMENTOS DE LAS VLAN

BENEFICIOS DE UNA VLAN

-Grupos de trabajo virtuales

-Reducen los costes administrativos relacionados con ala resolución de losproblemas asociados con

los traslados adicionales y cambios

-Proporcionan una actividad de difusión controlada

-Proporcionan seguridad de grupo de trabajo y de red

-Suponen un ahorro de dinero, al usar los hubs existentes.

Tipos de VLAN

De acuerdo con la terminología común de las VLAN se clasifican en:

VLAN de Datos.- es la que está configurada sólo para enviar tráfico de datos generado por el usuario, a una VLAN de datos también se le denomina VLAN de usuario.

VLAN Predeterminada.- Es la VLAN a la cual todos los puertos del Switch se asignan cuando el dispositivo inicia, en el caso de los switches cisco por defecto es la VLAN1, otra manera de referirse a la VLAN de predeterminada es aquella que el administrador haya definido como la VLAN a la que se asignan todos los puertos cuando no estan en uso.

VLAN Nativa.- una VLAN nativa está asiganada a un puerto troncal 802.1Q, un puerto de enlace troncal 802.1Q admite el tráfico que llega de una VLAN y también el que no llega de las VLAN’s, la VLAN nativa sirve como un identificador común en extremos opuestos de un elace troncal, es aconsejable no utilizar la VLAN1 como la VLAN Nativa.

VLAN de administración.- Es cualquier vlan que el administrador configura para acceder a la administración de un switch, la VLAN1 sirve por defecto como la VLAN de administración si es que no se define otra VLAN para que funcione como la VLAN de Administración.

RANGOS DE ID DE LA VLAN

VLAN de Rango Normal; se utiliza en redes de pequeños y medianos negociosy empresas. Se identifica mediante un ID de VLAN entre 1 y 1005.1002 a 1005, se reservan para las VLAN Token Ring y FDDI.

Las configuraciones se almacenan dentro de un archivo de datos denominadoVLAN.datVLAN de Rango Extendido;posibilita a los proveedores de servicios queamplíen su infraestructura a una cantidad de clientes mayor.

Se identificanmediante un ID de VLAN entre 1006 y 4094.admite menor características de VLAN que las VLAN de Rango Normalse guardan en el archivo de configuración en ejecución.

B) configuración de una Vlan

Crear la VLAN

- Introduzca su nombre de usuario y contraseña en el indicador. El indicador debe mostrar el nombre del interruptor, seguido por un signo de libra (#). Si hay una señal de zanahoria (>), el interruptor no está configurado para habilitar auto su sesión. Activar el modo escribiendo “habilitar”, entonces golpeó “entrar”. Usted debe pedirá su contraseña una vez más antes de que se le presenta con el nombre de interruptor, seguido por el signo de libra.

- Entrar en el modo de configuración escribiendo “configuración terminal.” Este modo permite realizar cambios en el dispositivo.

- Cree una nueva VLAN escribiendo “vlan x,” donde “x” es el número de la VLAN que se está creando. Rango de números de VLAN normal de 1 a 4.094. Hay algunos que ya se han asignado por norma para otro uso. Mantenerse alejado de utilizando estas redes VLAN para asignaciones del cliente. VLAN 1 (gestión), VLAN 1.002 (interfaz de datos distribuidos por fibra), VLAN 1.003 (token ring), 1.004 VLAN (red de la interfaz de datos distribuidos por fibra) y VLAN 1.005 (interfaz adicional token ring) son todos reservados.

- Agregar un nombre a la VLAN para que sepa lo que cada uno se utiliza para sin tener que memorizar todos los números o mantener una chuleta. Escriba “nombre del Hotel.” “Hotel” puede reemplazarse por cualquier nombre que desea utilizar, pero no permite caracteres especiales, incluidos los espacios. El campo nombre aparecerá exactamente como usted lo escribe, y puede sustituir un carácter de subrayado como un espacio entre un nombre de dos palabras. Este nombre no es obligatorio y puede añadirse en una fecha posterior si olvidado.

- Salir del modo de configuración escribiendo “salir”. Guardar los cambios

Configurar puerto de switch

Algunos comandos útiles para configurar determinados parámetros de un puerto de switch Catalyst de Cisco:

- Lo primero, para ver el estado de los puertos: SW# show interfaces status

- Configurar velocidad: SW(config)# interface fastethernet 0/2

SW(config-if)# duplex full

SW(config-if)# speed 100 - Habilitar puerto: SW(config)# interface fastethernet 0/2

SW(config-if)# no shutdown - Asignar un puerto a una VLAN: SW(config)# interface fastethernet 0/2

SW(config-if)# switchport access vlan 1 - Limitar número de direcciones MAC que puede aprender en un puerto: SW(config)# interface fastethernet 0/2

SW(config-if)# switchport port-security maximum 1

Asignar una VLAN a un puerto

Los comandos están de color Azul y los argumentos de color marrón.

SW_CUBA (config)# interface fastethernet 0/1 (interfaz donde se va asignar a que VLAN pertenece ese puerto).

SW_CUBA (config-if)# switchport mode access

SW_CUBA (config-if)# switchport access vlan ID (indicar el identificador de la VLAN que asignaremos a ese puerto)

SW_CUBA (config-if)#do copy running-config startup-config (guardaremos la configuración, si ponemos el comando do, podremos poner cualquier comando en cualquier modo).

Si queremos configurar varios puertos a una misma VLAN, utilizaremos el siguiente comando para escoger un rango de puertos determinados.

SW_CUBA (config)# interface range Fa0/2 – 8 , Gi1/0 , Gi3/6

La sintaxis del comando es la siguiente a ambos lados de la coma y el signo menos dejaremos un espacio. El signo (–) indica un grupo de puertos contiguos y la coma (, ) indica grupos de puertos no contiguos.c) Administración de las vlan

ADMINISTRACION DE UNA VLAN.

Una VLAN (acrónimo de Virtual LAN) es una subred IP separada de manera lógica, las VLAN permiten que redes IP y subredes múltiples existan en la misma red conmutada, son útiles para reducir el tamaño del broadcast y ayudan en la administración de la red separando segmentos lógicos de una red de área local (como departamentos para una empresa, oficina, universidades, etc.) que no deberían intercambiar datos usando la red local.

Cada computadora de una VLAN debe tener una dirección IP y una máscara de subred correspondiente a dicha subred.

Tipos de VLAN

VLAN de Datos.- es la que está configurada sólo para enviar tráfico de datos generado por el usuario, a una VLAN de datos también se le denomina VLAN de usuario.

VLAN Predeterminada.- Es la VLAN a la cual todos los puertos del Switch se asignan cuando el dispositivo inicia, en el caso de los switches cisco por defecto es la VLAN1, otra manera de referirse a la VLAN de predeterminada es aquella que el administrador haya definido como la VLAN a la que se asignan todos los puertos cuando no estan en uso.

VLAN Nativa.- una VLAN nativa está asiganada a un puerto troncal 802.1Q, un puerto de enlace troncal 802.1Q admite el tráfico que llega de una VLAN y también el que no llega de las VLAN’s, la VLAN nativa sirve como un identificador común en extremos opuestos de un elace troncal, es aconsejable no utilizar la VLAN1 como la VLAN Nativa.

VLAN de administración.- Es cualquier vlan que el administrador configura para acceder a la administración de un switch, la VLAN1 sirve por defecto como la VLAN de administración si es que no se define otra VLAN para que funcione como la VLAN de Administración.

VERIFICACION DE LA VINCULACION DEL PUERTO Y DE LAS VLAN.

Capa de Red: ELAN o Redes LAN Emuladas

Si bien el concepto de VLAN se creo para las redes LAN, la necesidad llevo a ampliar los horizontes con el crecimiento de las redes ATM. Para los administradores de las VLAN se crearon una serie de estándares para simular en una red ATM una VLAN. Por un lado una tecnología orientada a no conexión, qué es el caso de las LANS y por el otro una orientada a conexión como en el caso de ATM. En el caso de las LANS se trabaja con direcciones MAC, mientras en ATM se usan direcciones ATM y se establecen circuitos virtuales permanentes, por esta razón se requiere hacer cambios de direcciones MAC a ATM.Ventajas:• Facilidad de administración.

• Facilidad de movimientos y cambios.

• Multiprotocolo.

Desventajas:• Aplicable solo a Ethernet y Token Ring.

• No explota la calidad de Calidad de servicio (QoS) de ATM.

Después de configurar la VLAN, puede validar las configuraciones de la VLAN mediante la utilización de los comandos show del IOS de Cisco.

La sintaxis de comando para los diversos comandos show del IOS de Cisco debe conocerse bien. Ya ha utilizado el comando show vlan brief.

En este ejemplo, el usuario puede ver que el comando show vlan name student no produce resultados muy legibles. Aquí se prefiere utilizar el comando show vlan brief. El comando show vlan summary muestra la cuenta de todas las VLAN configuradas. El resultado muestra seis VLAN: 1, 1002-1005 y la VLAN del estudiante, VLAN 20.

Este comando muestra muchos detalles que exceden el alcance de este capítulo. La información clave aparece en la segunda línea de la captura de pantalla e indica que la VLAN 20 está activa.

Este comando muestra información útil para el usuario. Puede determinar que el puerto F0/18 se asigna a la VLAN 20 y que la VLAN nativa es la VLAN 1. El usuario ha utilizado este comando para revisar la configuración de una VLAN de voz.

VINCULOS AL PUERTO DE ADMINISTRACION

Existen varias formas de administrar las VLAN y los vínculos del puerto de VLAN. La figura muestra la sintaxis para el comando no switchport access vlan.

Reasigne un puerto a la VLAN 1

Para reasignar un puerto a la VLAN 1, el usuario puede usar el comando no switchport access vlan en modo de configuración de interfaz. Examine la salida del comando show vlan brief que aparece inmediatamente a continuación. Note cómo VLAN 20 sigue activa. Sólo se la ha eliminado de la interfaz F0/18. En el comando show interfaces f0/18 switchport, se puede ver que la VLAN de acceso para interfaz F0/18 se ha reestablecido a la VLAN 1.

Reasigne la VLAN a otro puerto

Un puerto de acceso estático sólo puede tener una VLAN. Con el software IOS de Cisco, no necesita quitar primero un puerto de una VLAN para cambiar su membresía de la VLAN. Cuando reasigna un puerto de acceso estático a una VLAN existente, la VLAN se elimina automáticamente del puerto anterior.

ADMINISTRACION DE LA PERTENENCIA AL PUERTO

Un puerto de acceso estático sólo puede tener una VLAN. Con el software IOS de Cisco, no necesita quitar primero un puerto de una VLAN para cambiar su membresía de la VLAN. Cuando reasigna un puerto de acceso estático a una VLAN existente, la VLAN se elimina automáticamente del puerto anterior. En el ejemplo, el puerto F0/11 se reasigna a la VLAN 20.

ELIMINACION DE UNA VLAN

La figura proporciona un ejemplo de uso del comando de configuración global no vlan vlan-id para eliminar la VLAN 20 del sistema. El comando show vlan brief verifica que la VLAN 20 ya no está en el archivo vlan.dat.

Configuración de un enlace troncal 802.1Q

Alternativamente, el archivo completo vlan.dat puede eliminarse con el comando delete flash:vlan.dat del modo EXEC privilegiado. Después de que el switch se haya vuelto a cargar, las VLAN configuradas previamente ya no estarán presentes. Esto ubica al switch, en forma efectiva, en "de fábrica de manera predeterminada" con respecto a las configuraciones de la VLAN.

Nota: Antes de eliminar una VLAN, asegúrese de reasignar primero todos los puertos miembro a una VLAN diferente. Todo puerto que no se ha movido a una VLAN activa no puede comunicarse con otras estaciones luego de eliminar la VLAN.

D) configuración de un enlace troncal

Configuración de un enlace troncal 802.1Q

Para configurar un enlace troncal en un puerto de switch, utilice el comando switchport mode trunk. Cuando ingresa al modo enlace troncal, la interfaz cambia al modo permanente de enlace troncal y el puerto ingresa a una negociación de DTP para convertir el vínculo a un vínculo de enlace troncal, por más que la interfaz que la conecta no acepte cambiar. En este curso configurará un enlace troncal utilizando únicamente el comando switchport mode trunk. En la figura se muestra la sintaxis de comando IOS de Cisco para especificar una VLAN nativa diferente a la VLAN 1. En el ejemplo, el usuario configura la VLAN 99 como la VLAN nativa. Se muestra la sintaxis de comando utilizada para admitir una lista de las VLAN en el enlace troncal. En este puerto de enlace troncal, admita las VLAN 10, 20 y 30.

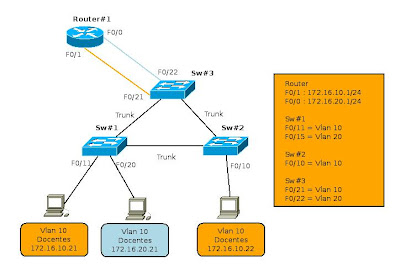

El usuario ya conoce esta topología. Las VLAN 10, 20 y 30 admitirán las computadoras del Cuerpo Docente, del Estudiante y del Invitado : PC1, PC2 y PC3. El puerto F0/1 en el switch S1 se configura como un puerto de enlace troncal para admitir las VLAN 10, 20 y 30. La VLAN 99 se configura como la VLAN nativa.

El ejemplo configura al puerto F0/1 en el switch S1 como puerto de enlace troncal. Éste vuelve a configurar la VLAN nativa como VLAN 99 y agrega las VLAN 10, 20 y 30 como las VLAN admitidas en el puerto F0/1.

Verificación de la configuración del enlace troncal

La figura muestra la configuración del puerto de switch F0/1 en el switch S1. El comando utilizado es el comando show interfaces interface-ID switchport.

La primera área resaltada muestra que el puerto F0/1 tiene el modo administrativo establecido en Enlace Troncal. El puerto se encuentra en modo de enlace troncal. La siguiente área resaltada verifica que la VLAN nativa sea la VLAN 99, la VLAN de administración. En la parte inferior del resultado, la última área resaltada muestra que las VLAN del enlace troncal habilitadas son las VLAN 10, 20 y 30.

Administración de una configuración de enlace troncal

En la figura, se muestran los comandos para reestablecer las VLAN admitidas y la VLAN nativa del enlace troncal al estado predeterminado. También se muestra el comando para reestablecer el puerto de switch a un puerto de acceso y, en efecto, eliminar el puerto de enlace troncal.

En la figura, los comandos utilizados para reestablecer todas las características de enlace troncal de una interfaz de enlace troncal a las configuraciones predeterminadas, están resaltados en el resultado de muestra. El comando show interfaces f0/1 switchport revela que el enlace troncal se ha reconfigurado a un estado predeterminado.

El resultado de la figura muestra los comandos utilizados para eliminar la característica de enlace troncal del puerto de switch F0/1 en el switch S1.

Configuración de un enlace troncal 802.1Q

Para configurar un enlace troncal en un puerto de switch, utilice el comando switchport mode trunk. Cuando ingresa al modo enlace troncal, la interfaz cambia al modo permanente de enlace troncal y el puerto ingresa a una negociación de DTP para convertir el vínculo a un vínculo de enlace troncal, por más que la interfaz que la conecta no acepte cambiar. En este curso configurará un enlace troncal utilizando únicamente el comando switchport mode trunk. En la figura se muestra la sintaxis de comando IOS de Cisco para especificar una VLAN nativa diferente a la VLAN 1. En el ejemplo, el usuario configura la VLAN 99 como la VLAN nativa. Se muestra la sintaxis de comando utilizada para admitir una lista de las VLAN en el enlace troncal. En este puerto de enlace troncal, admita las VLAN 10, 20 y 30.

El usuario ya conoce esta topología. Las VLAN 10, 20 y 30 admitirán las computadoras del Cuerpo Docente, del Estudiante y del Invitado : PC1, PC2 y PC3. El puerto F0/1 en el switch S1 se configura como un puerto de enlace troncal para admitir las VLAN 10, 20 y 30. La VLAN 99 se configura como la VLAN nativa.

El ejemplo configura al puerto F0/1 en el switch S1 como puerto de enlace troncal. Éste vuelve a configurar la VLAN nativa como VLAN 99 y agrega las VLAN 10, 20 y 30 como las VLAN admitidas en el puerto F0/1.

Verificación de la configuración del enlace troncal

La figura muestra la configuración del puerto de switch F0/1 en el switch S1. El comando utilizado es el comando show interfaces interface-ID switchport.

La primera área resaltada muestra que el puerto F0/1 tiene el modo administrativo establecido en Enlace Troncal. El puerto se encuentra en modo de enlace troncal. La siguiente área resaltada verifica que la VLAN nativa sea la VLAN 99, la VLAN de administración. En la parte inferior del resultado, la última área resaltada muestra que las VLAN del enlace troncal habilitadas son las VLAN 10, 20 y 30.

Administración de una configuración de enlace troncal

En la figura, se muestran los comandos para reestablecer las VLAN admitidas y la VLAN nativa del enlace troncal al estado predeterminado. También se muestra el comando para reestablecer el puerto de switch a un puerto de acceso y, en efecto, eliminar el puerto de enlace troncal.

En la figura, los comandos utilizados para reestablecer todas las características de enlace troncal de una interfaz de enlace troncal a las configuraciones predeterminadas, están resaltados en el resultado de muestra. El comando show interfaces f0/1 switchport revela que el enlace troncal se ha reconfigurado a un estado predeterminado.

El resultado de la figura muestra los comandos utilizados para eliminar la característica de enlace troncal del puerto de switch F0/1 en el switch S1. El comando show interfaces f0/1 switchport revela que la interfaz F0/1 está ahora en modo de acceso estático.

El comando show interfaces f0/1 switchport revela que la interfaz F0/1 está ahora en modo de acceso estático.

e) configuración de enrutamientos entre vlan

El enrutamiento entre vlans o inter vlan routing, resulta necesario una vez que se posee una infraestructura de red con vlan implementadas, debido a que los usuarios necesitaran intercambiar información de una red a otra.

Es importante recordar que cada VLAN es un dominio de broadcast único. Por lo tanto, de manera predeterminada, las computadoras en VLAN separadas no pueden comunicarse.

Es importante recordar que cada VLAN es un dominio de broadcast único. Por lo tanto, de manera predeterminada, las computadoras en VLAN separadas no pueden comunicarse.

Existe una manera para permitir que estas estaciones finales puedan comunicarse; esta manera se llama enrutamiento entre vlan (Inter vlan routing).

El enrutamiento entre VLAN es un proceso que permite reenviar el tráfico de la red desde una VLAN a otra mediante un enrutador. Las VLAN están asociadas a subredes IP únicas en la red. Esta configuración de subred facilita el proceso de enrutamiento en un entorno de múltiples VLAN.

Tradicionalmente, el enrutamiento de la LAN utiliza enrutadores con interfaces físicas múltiples. Es necesario conectar cada interfaz a una red separada y configurarla para una subred diferente.

En una red tradicional que utiliza múltiples VLAN para segmentar el tráfico de la red en dominios de broadcast lógicos, el enrutamiento se realiza mediante la conexión de diferentes interfaces físicas del enrutador a diferentes puertos físicos del switch. Los puertos del switch conectan al enrutador en modo de acceso; en este modo, diferentes VLAN estáticas se asignan a cada interfaz del puerto. Cada interfaz del switch estaría asignada a una VLAN estática diferente. Cada interfaz del enrutador puede entonces aceptar el tráfico desde la VLAN asociada a la interfaz del switch que se encuentra conectada y el tráfico puede enrutarse a otras VLAN conectadas a otras interfaces.

El enrutamiento entre VLAN tradicional requiere de interfaces físicas múltiples en el enrutador y en el switch. Sin embargo, no todas las configuraciones del enrutamiento entre VLAN requieren de interfaces físicas múltiples.

Algunos software del enrutador permiten configurar interfaces del enrutador como enlaces troncales. Esto abre nuevas posibilidades para el enrutamiento entre VLAN. "enrutador-on-a-stick" es un tipo de configuración de enrutador en la cual una interfaz física única enruta el tráfico entre múltiples VLAN en una red.

Algunos software del enrutador permiten configurar interfaces del enrutador como enlaces troncales. Esto abre nuevas posibilidades para el enrutamiento entre VLAN. "enrutador-on-a-stick" es un tipo de configuración de enrutador en la cual una interfaz física única enruta el tráfico entre múltiples VLAN en una red.

|

| Enrutamiento entre Vlan, subinterfaces (Router on a Stick) |

Las subinterfaces son interfaces virtuales múltiples, asociadas a una interfaz física. Estas interfaces están configuradas en software en un enrutador configurado en forma independiente con una dirección IP y una asignación de VLAN para funcionar en una VLAN específica. Las subinterfaces están configuradas para diferentes subredes que corresponden a la asignación de la VLAN, para facilitar el enrutamiento lógico antes de que la VLAN etiquete las tramas de datos y las reenvíe por la interfaz física. Aprenderá más acerca de las interfaces y las subinterfaces en el siguiente tema.

Algunos switches pueden realizar funciones de Capa 3, lo que remplaza la necesidad de utilizar enrutadors dedicados para realizar el enrutamiento básico en una red. Los switches multicapas pueden realizar el enrutamiento entre VLAN.

Para habilitar un switch multicapa para realizar funciones de enrutamiento, es necesario configurar las interfaces VLAN en el switch con las direcciones IP correspondientes que coincidan con la subred a la cual la VLAN está asociada en la red. El switch multicapa también debe tener el IP routing habilitado.

Interfaces y subinterfaces

El enrutamiento tradicional requiere de enrutadors que tengan interfaces físicas múltiples para facilitar el enrutamiento entre VLAN. El enrutador realiza el enrutamiento al conectar cada una de sus interfaces físicas a una VLAN única. Además, cada interfaz está configurada con una dirección IP para la subred asociada con la VLAN conectada a ésta. Al configurar las direcciones IP en las interfaces físicas, los dispositivos de red conectados a cada una de las VLAN pueden comunicarse con el enrutador mediante la interfaz física conectada a la misma VLAN. En esta configuración los dispositivos de red pueden utilizar el enrutador como un gateway para acceder a los dispositivos conectados a las otras VLAN.

Configuración de la subinterfaz

La configuración de las subinterfaces del enrutador es similar a la configuración de las interfaces físicas, excepto que es necesario crear la subinterfaz y asignarla a una VLAN.

La sintaxis para la subinterfaz es siempre la interfaz física, en este caso f0/0, seguida de un punto y un número de subinterfaz. El número de la subinterfaz es configurable, pero generalmente está asociado para reflejar el número de VLAN.

Antes de asignar una dirección IP a una subinterfaz, es necesario configurar la subinterfaz para que funcione en una VLAN específica mediante el comando encapsulation dot1q id de la VLAN. En el ejemplo, la subinterfaz Fa0/0.10 está asignada a la VLAN10. Una vez asignada la VLAN, el comando ip address 172.16.10.1 255.255.255.0 asigna la subinterfaz a la dirección IP apropiada para esa VLAN.

Router#configure terminal

Router(config)# interface f0/0.10

Router(config-subif)# encapsulation dot1q 10

Router(config-subif)# ip address 172.16.10.1 255.255.255.0

Router(config-subif)# no shutdown

A diferencia de una interfaz física típica, las subinterfaces no están habilitadas con el comando no shutdown en el nivel de modo de configuración de la subinterfaz del software IOS de Cisco. En cambio, cuando la interfaz física está habilitada con el comando no shutdown, todas las subinterfaces configuradas están habilitadas. De manera similar, si la interfaz física está deshabilitada, todas las subinterfaces están deshabilitadas.

Una ventaja de utilizar un enlace troncal es que se reduce la cantidad de puertos del switch y del enrutador. Esto no sólo permite un ahorro de dinero sino también reduce la complejidad de la configuración. Como consecuencia, el enfoque de la subinterfaz del enrutador puede ampliarse hasta un número mucho más alto de VLAN que una configuración con una interfaz física por diseño de VLAN.

Límites del puerto

Las interfaces físicas están configuradas para tener una interfaz por VLAN en la red. En las redes con muchas VLAN, no es posible utilizar un único enrutador para realizar el enrutamiento entre VLAN. Los enrutadors tienen limitaciones físicas para evitar que contengan una gran cantidad de interfaces físicas.

Las subinterfaces permiten ampliar el enrutador para acomodar más VLAN que las permitidas por las interfaces físicas. El enrutamiento entre VLAN en grandes entornos con muchas VLAN puede acomodarse mejor si se utiliza una interfaz física única con muchas subinterfaces.

Desempeño

Debido a que no existe contención para ancho de banda en interfaces físicas separadas, las interfaces físicas tienen un mejor rendimiento cuando se les compara con el uso de subinterfaces. El tráfico de cada VLAN conectada tiene acceso al ancho de banda completo de la interfaz física del enrutador conectado a dicha VLAN.

Cuando se utilizan subinterfaces para el enrutamiento entre VLAN, el tráfico que se está enrutando compite por ancho de banda en la interfaz física única. En una red ocupada, esto puede causar un cuello de botella en la comunicación.

Puertos de acceso y puertos de enlace troncal

La conexión de las interfaces físicas para el enrutamiento entre VLAN requiere que los puertos del switch estén configurados como puertos de acceso. Las subinterfaces requieren que el puerto del switch esté configurado como un puerto de enlace troncal para que pueda aceptar el tráfico etiquetado de la VLAN en el enlace troncal. Al utilizar subinterfaces, muchas VLAN pueden enrutarse sobre un enlace troncal único, en lugar de utilizar una interfaz física única para cada VLAN.

El uso de subinterfaces para el enrutamiento entre VLAN tiene como resultado una configuración física menos compleja que el uso de interfaces físicas separadas, debido a que la cantidad de cables de red física que interconectan el enrutador con el switch es menor. Con menos cables, hay menos confusión acerca de dónde está conectado el cable en el switch. Dado que las VLAN son interconectados mediante enlaces troncales en un enlace único, resulta más fácil resolver el problema de las conexiones físicas.

Por otro lado, el uso de subinterfaces con un puerto de enlace troncal tiene como resultado una configuración de software más compleja, que puede ser difícil de solucionar en caso de presentarse problemas. En el modelo enrutador-on-a-stick se utiliza sólo una interfaz única para alojar todas las VLAN.

Si una VLAN tiene problemas al enrutarse con otras VLAN, no puede simplemente rastrear el cable para ver si éste está conectado en el puerto correcto. Es necesario verificar si el puerto del switch está configurado para ser un enlace troncal y también que la VLAN no esté siendo filtrada en ninguno de los enlaces troncales antes de que llegue a la interfaz del enrutador. Además, es necesario verificar si la subinterfaz del enrutador está configurada para utilizar el ID de la VLAN y la direcciones IP correctas.

No hay comentarios.:

Publicar un comentario